SentinelOne Singularity Complete

Prezzo per posto / al mese in base al principio "pay-as-you-use".

Info sui prodotti "SentinelOne Singularity Complete"

Budget limitato? - Richiedi subito la tua offerta vantaggiosa

Si prega di notare che un ordine al di fuori della regione DACH deve essere autorizzato dal produttore e pertanto l'elaborazione non può essere garantita.

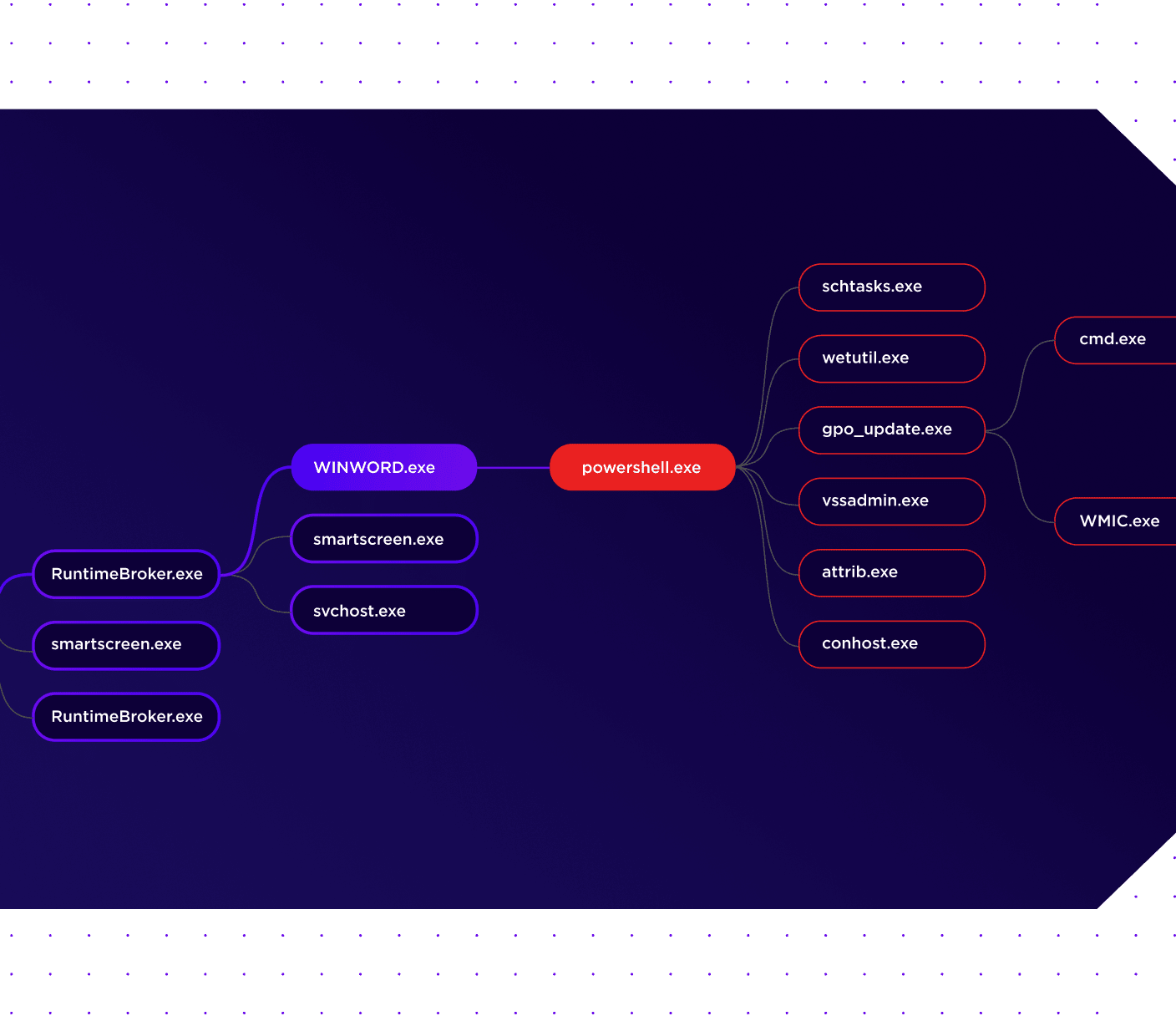

SentinelOne è stato progettato per le organizzazioni che necessitano di una protezione e di un controllo avanzati degli endpoint, nonché di funzionalità EDR avanzate che chiamiamo ActiveEDR®. Complete dispone anche della tecnologia brevettata Storyline™, che contestualizza automaticamente tutte le relazioni tra i processi del sistema operativo (anche tra i riavvii) ogni secondo di ogni giorno e le memorizza per indagini future. Storyline™ evita agli analisti le tediose attività di correlazione degli eventi e li porta rapidamente alla causa principale. Singularity Complete è stato progettato per alleggerire il carico degli amministratori della sicurezza, degli analisti SOC, dei cacciatori di minacce e dei risponditori agli incidenti, correlando automaticamente i dati telemetrici e mappandoli nel framework MITRE ATT&CK®. Le organizzazioni globali più esigenti utilizzano Singularity Complete per soddisfare i loro esigenti requisiti di sicurezza informatica. Completo di tutte le funzioni principali e di controllo, più:

- Storyline™ brevettato per un RCA veloce e facile da girare

- Visibilità ActiveEDR® integrata per i dati sia benigni che dannosi.

- Opzioni di conservazione dei dati per ogni esigenza, da 14 a 365+ giorni

- Caccia con la tecnologia MITRE ATT&CK ®

- Segnalazione di trame benigne come minacce per l'applicazione attraverso le funzionalità EPP

- Rilevamenti personalizzati e regole di caccia automatica con Storyline Active Response (STAR™).

- Timeline, shell remota, recupero di file, integrazioni con sandbox e altro ancora

Un solo agente per un migliore consolidamento

|  |

| Storyline per la generazione automatica di panorami

|

ActiveEDR automatizza le azioni di risposta

|  |

| Toolkit del cacciatore di minacce

|

Integrazione del servizio MDR

|  |

Soluzioni EDR in primo piano

solo 8,00 €*

| Bruttopreis: | 9,52 € |

| Codice prodotto: | MSP_S1_Complete |

- Pronto per la spedizione in 2 giorni, tempo di consegna 1-3 giorni

Selezionare la variante desiderata utilizzando il pulsante sottostante per visualizzare le rispettive informazioni sul prodotto.